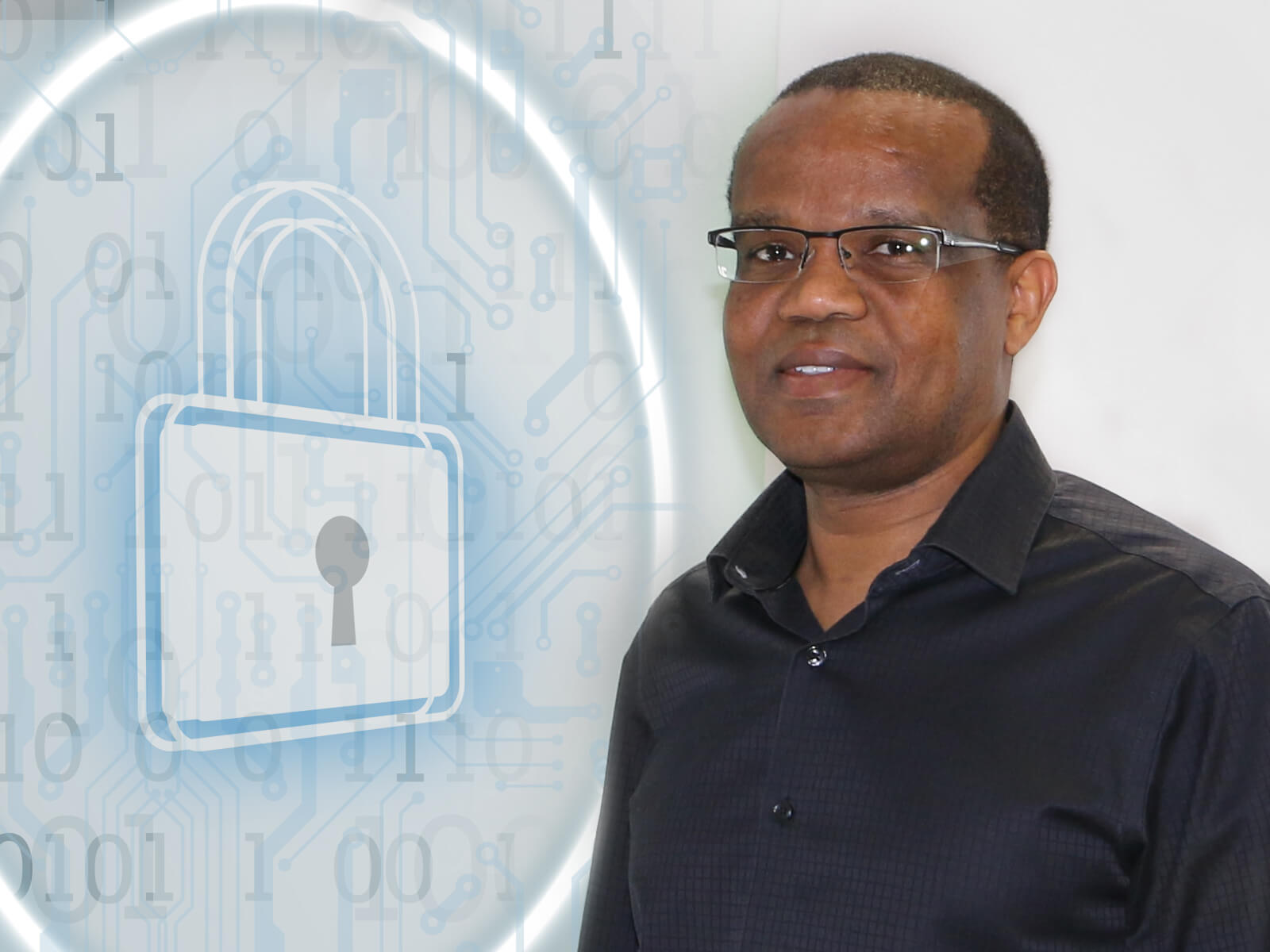

Comme toutes les autres organisations, les petites et moyennes entreprises (PME) dépendent fortement des technologies de l’information (TI) puisque celles-ci leur permettent d’accroître leur compétitivité à travers l’amélioration de la collaboration interne et externe, de la productivité, de la flexibilité et de l’innovation. L’envers de la médaille ? Les TI exposent ces organisations aux cyberattaques. Sylvestre Uwizeyemungu, professeur au Département des sciences comptables de l’Université du Québec à Trois-Rivières (UQTR) et chercheur à l’Institut de recherche sur les PME, s’intéresse au sujet depuis 2012.

Depuis quelques années, les entreprises se dirigent droit vers l’industrie 4.0, c’est-à-dire qu’elles vivent une transformation numérique majeure qui vise à combiner leurs processus physiques à des processus virtuels, permettant du coup non seulement la transmission de données au sein de l’entreprise, mais également avec d’autres entreprises faisant partie de la même chaîne de valeur — les clients et les fournisseurs, par exemple.

Cette nouvelle façon d’organiser les moyens de production entraîne son lot de risques de cybersécurité pour les entreprises. « Certains chefs de PME se sentent pourtant peu ou pas concernés, car ils croient leur entreprise trop petite pour intéresser les pirates informatiques, explique le professeur Uwizeyemungu. Ils ont là tout faux, puisque les PME constituent plutôt une cible parfaite : leurs systèmes sont souvent mal protégés et les attaquants savent qu’elles n’ont généralement pas les moyens pour les démasquer et entamer d’éventuelles poursuites judiciaires contre eux. »

De même, les PME sont fréquemment fournisseuses de grandes entreprises, et ont de ce fait des accès privilégiés aux systèmes de celles-ci ; ces accès attirent les pirates, qui ne pourraient autrement pas déjouer ces systèmes souvent bien protégés.

Puisque l’écosystème TI est en constante évolution, il est nécessaire de surveiller étroitement le niveau de risques TI des PME en évaluant régulièrement les vulnérabilités de leurs systèmes et les cybermenaces visant à exploiter ces vulnérabilités. S’il est impossible de réduire les risques à néant, il est toutefois souhaitable de tenter de les limiter au minimum ; pour ce faire, il convient d’élaborer un profil de risques TI de l’entreprise, et de mettre en place des mesures de protection qui en tiennent compte.

L’employé à la source ?

« Le danger est cependant de tomber dans la pensée technocentrique, c’est-à-dire de croire qu’il y a une solution technologique qui permettrait de régler tous les problèmes de cybersécurité. Dans les faits, la plus grande menace vient de l’interne, prévient Sylvestre Uwizeyemungu. En effet, les employés constituent souvent le maillon faible de la chaîne, car ils possèdent des accès privilégiés au système et ils peuvent compromettre, que ce soit de manière intentionnelle ou non, la sécurité. »

Les attaques intentionnelles de la part d’employés sont plutôt exceptionnelles ; on pense ici, par exemple, à de l’effacement délibéré de données, à la fraude ou au vandalisme. Mais les attaques passives et non intentionnelles sont quant à elles beaucoup plus fréquentes : oublis, effacement accidentel ou entrées erronées de données, pour ne nommer que celles-ci.

Et d’autres menaces créées par les employés sont également beaucoup courantes qu’on pourrait le croire : ouverture de liens dangereux par courriel, omission de faire des sauvegardes, choix de mot de passe trop simples, envoi de données non chiffrées…

Des conséquences graves sur la PME

Les PME qui sont victimes d’une attaque majeure peuvent être amenées à mettre la clé sous la porte. En effet, elles peuvent alors vivre une crise de réputation qui nuit de façon considérable à leurs affaires, ou encore faire face à des frais trop élevés pour réparer le système informatique dont elles sont dépendantes. Enfin, lorsque le système de la PME est utilisé comme porte d’entrée pour attaquer son principal client, celui-ci risque de rompre promptement le lien d’affaires qui les unit, menant la PME à devoir fermer ses portes.

La clé du succès ? La prévention. Celle-ci commence par une analyse du profil de risques TI, suivie par le développement de compétences et de pratiques de sécurité TI adaptées à la situation de l’entreprise. En attendant de faire une démarche complète, il faudrait à tout le moins veiller à la formation continue des employés en les sensibilisant aux dangers existants et en mettant en place des standards de pratique et des politiques claires.